- 会員限定

- 2012/02/24 掲載

制御システムセキュリティ:アフターStuxnet、日本のプラントは安全か?--経産省 江口純一氏

なんとプラントの約4割は外部と接続

After Stuxnetで変わる制御システムセキュリティ

商務情報政策局

情報セキュリティ政策室長

江口 純一氏

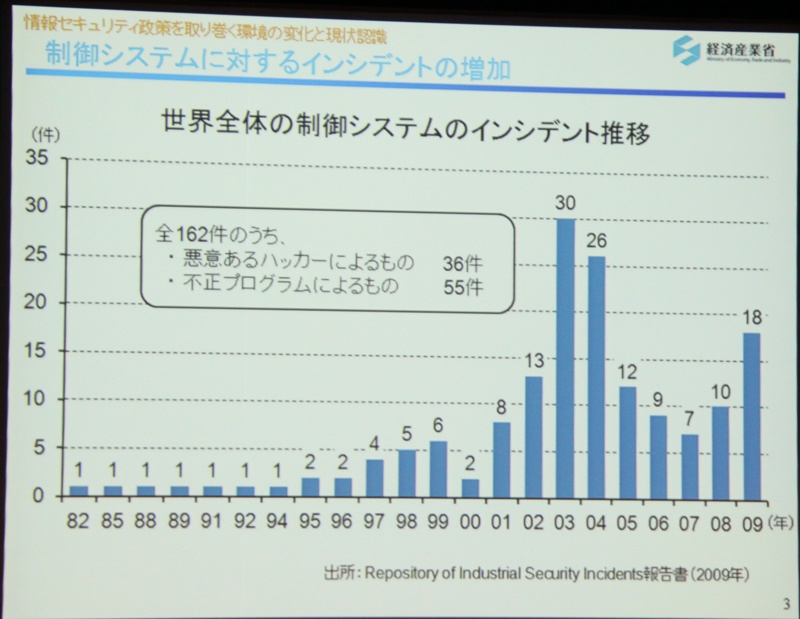

そもそも、制御システムに対する攻撃やウイルス被害は従来から存在していた。たとえば2003年には世界中で「Slammerワーム」が世界的に猛威をふるい、アメリカの原子力発電所の制御システムに侵入されるなど大きな問題となった。また同年、「W32/Blasterワーム」が鉄道の信号管理システムに感染し、運行停止に陥った。2005年には「Zotobワーム」が自動車工場の操業停止に追い込んでいる。

そして、大きな転換点となったのが2010年の「Stuxnet(スタックスネット)」だ。Stuxnetは、制御システムや電力会社を狙った初のマルウェアと言われ、制御システムのセキュリティの考え方を大きく変えることになった。

経済産業省 商務情報政策局 情報セキュリティ政策室長 江口純一氏は次のように解説する。

「Slammerワームも大問題になりましたが、これは無差別にPCの感染を目的としたものであり、被害の一部に制御システムが含まれていたという構図に過ぎません。一方で、Stuxnetは高度に組織化されたグループが、原子力施設の特定モジュールをピンポイントで狙ったものといわれています。アフターStuxnetとは即ち、PLC(プログラマブル・ロジック・コントローラ)やHMI(ヒューマン・マシン・インターフェース)も含めた制御システム内部の機器がサイバー攻撃の標的とされる時代が現実のものになったということです」(江口氏)

PLCとは、工場などの自動機械に用いられるほか、エレベータや自動ドア、ボイラーなどの身近な機械の制御にも用いられる制御装置の要となるもの。HMIは、PLCを含むシステム全体の稼働状況を、操作員が監視したり、指令を与えたりするためのソフトウェアである。

【次ページ】プラントの約4割は外部と接続可能!?

関連コンテンツ

PR

PR

PR