- 会員限定

- 2015/04/06 掲載

スマートデバイス、クラウド、IoTの時代に認証とアクセス基盤のキホンを見直す

丸山 満彦氏が語る

情報セキュリティ対策は、“影響度”と“発生可能性”の2軸で考える

サイバーセキュリティ先端研究所 所長

丸山 満彦氏

始めにデロイトトーマツリスクサービス 代表取締役社長 丸山 満彦氏は、そうした事故事案が「内部の行為者」の「ミス」によるものか、もしくは「故意」によるものか、あるいは「外部の行為者」の「故意」によるものか、の大きく3タイプに分類して考えることが必要だと指摘した。

「多様な事件が発生しているが、すべて一緒に議論するとややこしくなります。基本となる対策はいずれも同じですが、タイプによって注力すべきポイントは自ずと変わってくる。どういうところにリスクがあるのかを考えた上で対策をとることが重要です」(丸山氏)

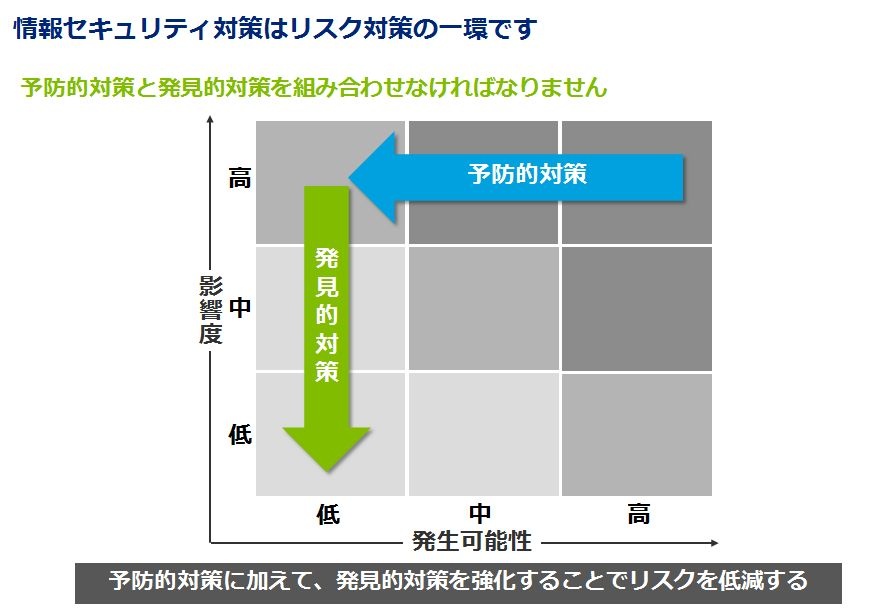

次に丸山氏は、「情報セキュリティ対策は、リスク対策の1つとして捉えることができる」と説明する。

「リスク対策では、物事を2つの視点から考えます。1つが発生可能性、もう1つが影響度。前者は、その事象がどれぐらいの頻度で発生するのかという視点、後者は、もしその事象が起こった場合、会社にどれだけのインパクトを与えるのかという視点です。こう考えたときにとるべき対策は2つで、まずは発生可能性を減らすこと、次に万一発生したときの影響度を低く抑えることです」(丸山氏)

これは情報セキュリティ対策についても同様で、まずは事故が起こらないようにすること、そして万一起こったとしても大きな被害にならないようにすることがポイントとなる。いわば「予防的対策」と「発見的対策」で、まずは発生可能性と影響度が共に高いリスクの発生可能性を抑え、さらにそのリスクが発生した際の影響度を低くするという2つのステップで考えればいいということだ。

情報セキュリティ対策の一番のベースとなるのが、ID管理と認証

情報漏えいが発生するプロセスを整理してみると、始めに“脅威”が存在し、それが企業内に潜む“脆弱性”を攻撃し、“インシデント”が発生して、金銭などの“損害”に結び付くことになる。先の予防的対策も、発見的対策も、最終的な目的は損害を発生しないようにすること、あるいは最小化することで、そのためには脅威、脆弱性、インシデントのどこかで対策を施す必要がある。その際にポイントとなるのがインシデントの発生前と後の2つのフェーズで、基本的な情報セキュリティ対策として、暗号化、脆弱性管理、アクセス管理、ログ管理と検査、ID管理と認証、インシデント管理の6つが挙げられる。

「このうち、ID管理と認証、アクセス管理、ログ管理と検査という3つの対策がとられていないまま、いくら他の対策を行ったところで仕方がありません。特に一番重要となるのがID管理と認証で、これがすべてのベースとなります」(丸山氏)

そのID管理と認証について、丸山氏は「社内ユーザー用のIDと顧客IDに分けて考える必要がある」と指摘する。

まず社内ユーザー用のIDは、ユーザーとIDを1対1で対応させることが基本で、ユーザーが退職した際には、IDを確実に削除することが必要だ。システムの最初のセットアップ時に必要となるデフォルトのIDも、運用フェーズに入った段階で使わせないようにすることが求められる。

一方でコンピュータは、IDは識別できても、その先にいるユーザーが本人かどうかまでは確認することができない。そこで必要となるのが認証だ。IDと本人を確実に結び付けるために、最初に本人確認用の情報を登録させておき、IDとその情報をマッチングすることで認証を行う。ユーザー認証の方法としては、パスワードや電子署名、指紋や静脈などの生体認証があり、最近ではこれらを組み合わせた方法も登場している。

また顧客IDも考え方は同じで、確実な本人認証が必要となるが、この点について丸山氏は、最近ではITリテラシーの高くないユーザーも当たり前にネットを利用するようになっている現状を鑑み、サービス提供側に配慮を求めた。

「現在ユーザーのWeb上でのパスワードの使い回しが指摘されており、当然パスワードが漏れたときには悪用される可能性があります。その際、基本的にパスワードを管理する責任は顧客本人にありますが、法的責任がどちらにあるのかという議論の前に、例えばパスワードの強度を判定してあげるようなサービスを提供するなど、最終的に利用者が間違わない確実な認証ができるように、サービス提供側が配慮することが重要だと私は考えています」(丸山氏)

【次ページ】 特権ユーザーは明確に分離し、何が起こったのかを追跡するためにログを取得する

関連コンテンツ

PR

PR

PR