- 会員限定

- 2024/11/27 掲載

サイバー攻撃「事前対策」はわずか15%の現実、ガートナーが語る「CTEM」成功のコツ

企業のセキュリティ対応は20年間「変化なし」

企業のセキュリティ対応はこの20年間、何ら変わってこなかった。端的に説明すれば、新たな脅威の登場と、それを受けての“場当たり的”な対応の繰り返しだ。脅威が生じる主な原因は、リモートワークの拡大やクラウド活用の加速といった環境の変化であり、今後も同様の理由で新たな脅威は登場し続ける。

ただし、脅威の質は“悪い方”に変わっている。中でも近年の厄介な傾向が、脅威の向かう先がエンドポイントやサーバ、データ、アプリケーションなど自社での保護や管理が可能なものだけでなく、ダークウェブなどソーシャル・メディアなど、自社では管理が及ばないものにまで広がっている点だ。

近年のセキュリティ脅威について、「攻撃例の1つがダークウェブでの自社のシステムIDやパスワードの公開です。パスワードの不正取得を狙いとした銀行の偽サイトの公開も同様で、今では公的機関への通報も金融機関の責任の一部とみなされるようになり、セキュリティ担当者の手をさらに煩わせるようになっています。場当たり的な対応を続けていては、脅威の対象が広がり続ける中、セキュリティ組織の疲弊を避けては通れません」と警鐘を鳴らすのは、ガートナー シニア プリンシパル,アナリストの鈴木弘之氏だ。

シニア プリンシパル,アナリスト

鈴木弘之氏

こうした脅威への対応として鈴木氏が必要性を訴えるのが、「継続的な脅威エクスポージャー管理(Continuous Threat Exposure Management:CTEM)」である。ガートナーではCTEMプログラムに基づくセキュリティ投資を優先する組織は、2026年までにセキュリティ侵害に苦しむ可能性が3分の1になると予想しているという。

では、CTEMとは具体的に何を意味するのだろうか。

15%の企業しか取り組まない「事前対策」

鈴木氏によると、脅威エクスポージャーとは、「攻撃を受ける可能性のある組織内外のあらゆるもの」を指し、CTEMは攻撃を受ける前に取り組むリスク低減に向けたプログラムを意味するという。セキュリティツールはIDS/IPSや、EDR、SIEMなどすでに数多いが、それらの多くはセキュリティ攻撃を受けている最中の対処を狙いしている点でCTEMと異なる。

「当社の調査によれば、攻撃を受けている最中の対策には70%の企業が取り組むのに対し、攻撃を受ける前の対策には15%しか取り組んでいません。そもそも攻撃を受けないようにするには、実はここが重要なのです」(鈴木氏)

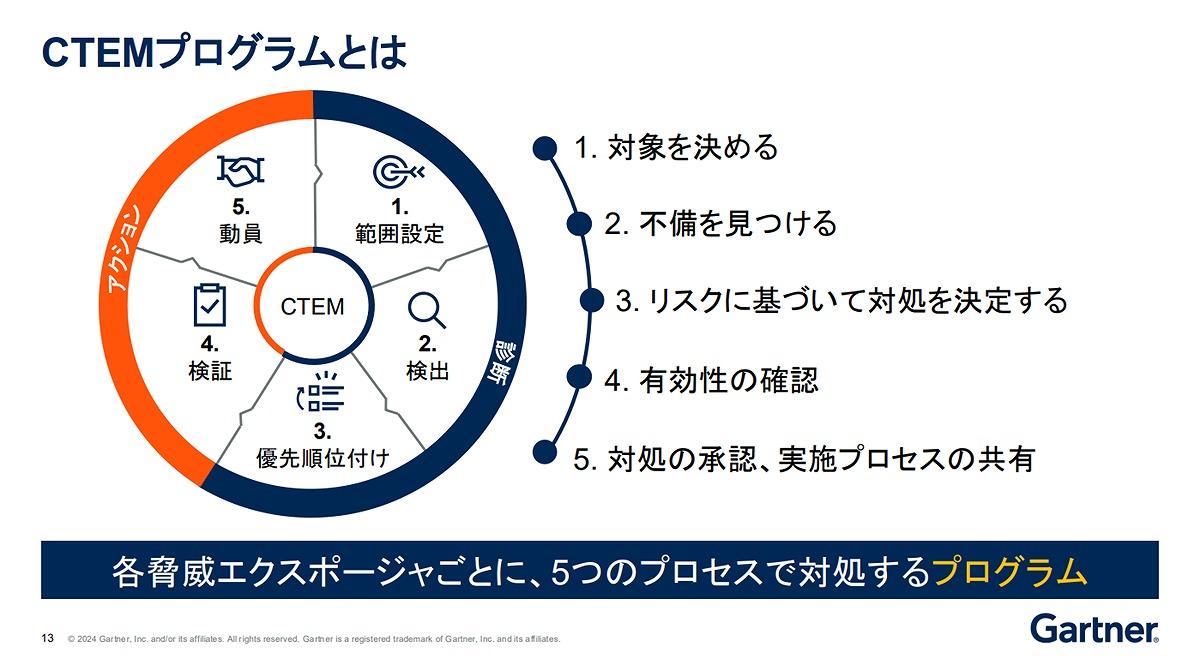

またCTEMは、ツールではなく以下の5つのプロセスで構成される活動である点も留意しておく必要がある。

- 範囲設定

- 検出

- 優先順位付け

- 検証

- 動員

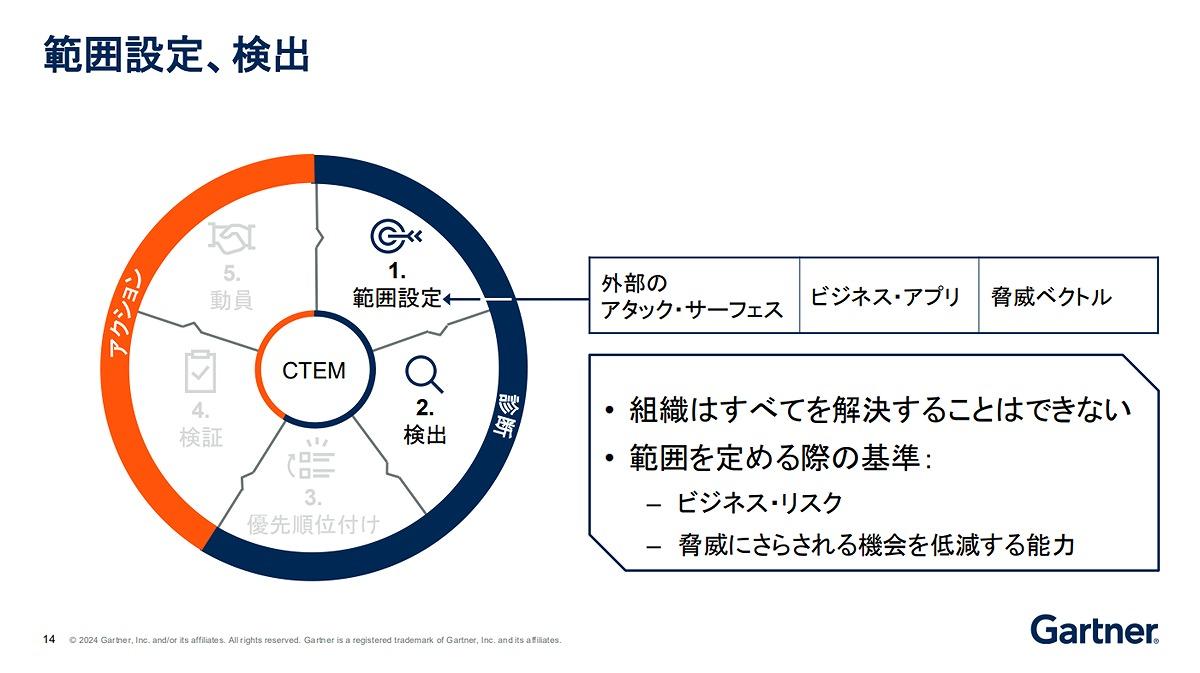

このプロセスについては、まず「範囲設定」と「検出」で行うのが、管理対象の決定とそこでの不備の発見だ。そのうち前者の判断基準となるのが、攻撃を受けた際のビジネス・リスクと、脅威にさらされる機会を低減する能力である。どちらとも大きくなるほど、対象に含めるべきものとなる。

次の「優先順位付け」と「検証」で行うのは、対処方針の決定と、攻撃を受けた際の既存のセキュリティツールでの対応プロセスの確認である。

「緊急性や重大性などを勘案し、対象ごとに対応の方針を決定します。その上で、現状においてどのレベルまで対処できるかを確認します。方針のレベルを満たせない場合には、ツールの機能強化などに取り組みます」(鈴木氏)

最後の「動員」は、ほかの4つのプロセスでの決定事項や検証事項などを組織として認識/共有するプロセスだ。これを基に、組織として脅威への対応にあたることになる。

ここで理解すべきなのが、たとえCTEMに取り組んだとしても、人的リソースなどの問題から完璧な対処が可能になるわけではない点だ。管理対象の重要性も立場によって変わり、その点を踏まえ、対処の程度とそこで生じるリスクについて関係者の合意を取り付けていくのだという。 【次ページ】CTEM推進に超重要な「3つの段階」とは

関連コンテンツ

関連コンテンツ

PR

PR

PR