- 会員限定

- 2012/08/02 掲載

標的型メール攻撃が前期比約2倍、ドライブ・バイ・ダウンロード攻撃がMacでも登場

同レポートでは、「標的型メール攻撃」「ドライブ・バイ・ダウンロード攻撃」「Webアプリケーションへの攻撃」「動機の傾向」の大きく4つについて、報告している。

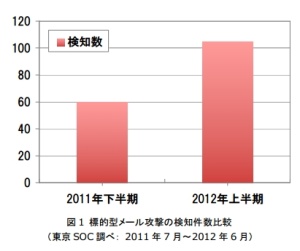

まず、標的型メール攻撃は、2012年上半期において東京SOCが最も注視していたという。今期は、2011年下半期と比べて検知数が約2倍となり、大幅に増加した。その理由として、標的型メール攻撃は添付ファイルとして攻撃コードを送ることが可能な脆弱性が新たに発見されると一時的に攻撃が増加する傾向があり、今期は、このような脆弱性として、Microsoft OfficeやAdobe Readerの脆弱性などが複数確認されたためだという。

ターゲットとなった組織は、政府関係機関25%、報道機関23%と高く、その他、製造、金融、運輸などさまざまな組織が攻撃を受けた。また、大企業だけでなく中小企業でも確認された。

攻撃の多くは平日(月曜日から金曜日)で、時間帯は9時から17時までで、2時から7時までは攻撃が行われていなかった。こうした特徴から、攻撃者は日本の一般的な就業時間帯を中心に攻撃を行っていることが分かったという。

標的型メール攻撃の添付ファイルは、約9割がドキュメント・ファイルなどの脆弱性を悪用して不正コードを感染させるもので、修正パッチ公開前に攻撃が発生するゼロデイ脆弱性が悪用されたケースは0.2%のみだった。これにより、アプリケーションを最新バージョンに対応させることで、標的型メール攻撃の被害を受けにくくなることが分かった。

東京SOCでは、標的型メール攻撃の対策を考える際は、不正メールの対策だけでなく、内部ネットワークで不正な挙動を検出するための対策や、内部サーバの堅牢化、重要情報漏えいの防止など多層防御の仕組みを取り入れ、1つのポイントで防げない場合に他の対策によって守ることができる仕組みを構築することが重要であると指摘している。

2.ドライブ・バイ・ダウンロード攻撃:Macでも確認される

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!

関連コンテンツ

関連コンテンツ

PR

PR

PR