慎重に進めないと失敗する…ややこしい「ゼロトラスト実現」を超簡単にする“ある工夫”

- ありがとうございます!

- いいね!した記事一覧をみる

限界を迎えた境界型セキュリティ

コロナ禍は大きな災厄であったが、企業のデジタル化推進という点ではプラスに働いた。多くの企業がリモートワークやペーパーレス化を推進し、柔軟で多様な働き方が広がったのは、その象徴と言えるだろう。ただし、この変化は企業側に新しい課題も突きつけたようだ。たとえば、社外で働く従業員が増えたことで、コミュニケーションや労務管理の在り方を見直す必要が出てきたほか、社外で使用されるデバイスが増えたことにより、従来の境界型のセキュリティ対策が限界を迎え、セキュリティの在り方の見直す必要も出てきたのだ。

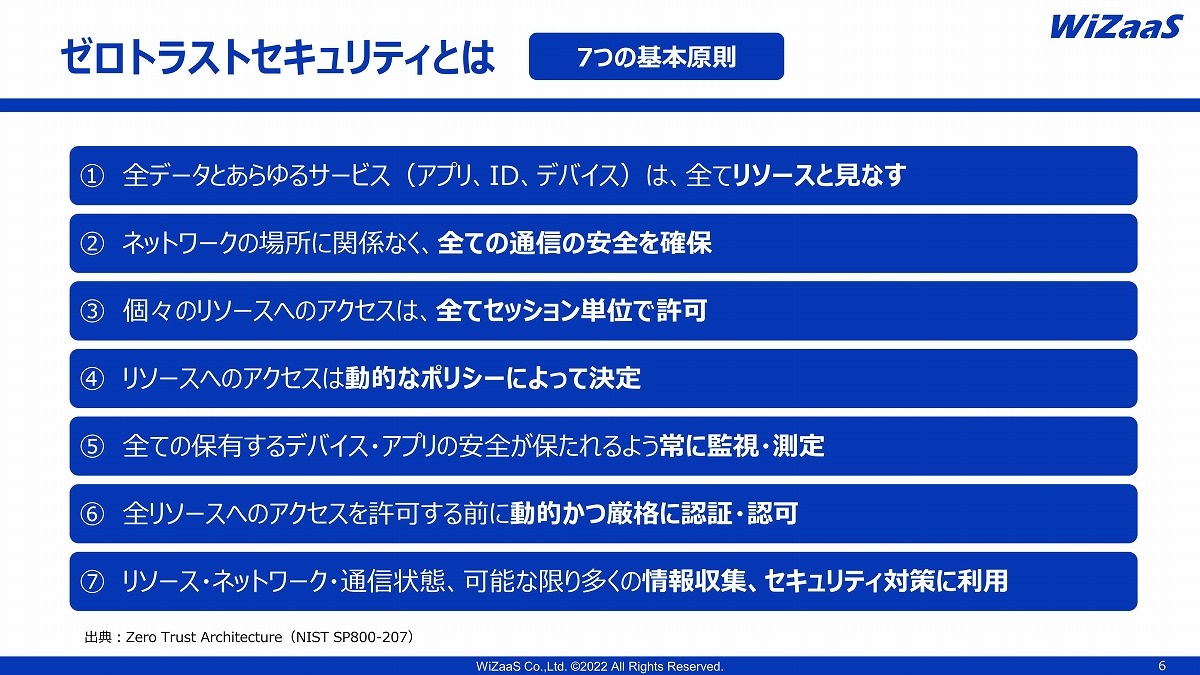

そこで登場してきたのが境界線の概念を捨て、情報資産へのアクセスすべてを検証する「ゼロトラストセキュリティ」という考え方だ。このゼロトラスト環境を構築する上で、参考になるのがNIST(米国立標準技術研究所)が提唱している「ゼロトラストの7つの基本原則」だ。

ただし、これを見ると、7つの基本原則をすべて満たしゼロトラスト環境を構築することは簡単なことではないことが分かる。かといって、目の前の課題を解決するために無計画に製品を導入すると、かえって運用・管理の手間が増えてしまい、いつまでたっても十分なセキュリティ体制を構築することはできない。

それでは、具体的にどのようにセキュリティ体制を検討し、どのような製品を導入していけば良いのだろうか。ここからは、シンプルかつスムーズにゼロトラスト環境を構築する方法を解説する。

今すぐビジネス+IT会員に

ご登録ください。

すべて無料!今日から使える、

仕事に役立つ情報満載!

-

ここでしか見られない

2万本超のオリジナル記事・動画・資料が見放題!

-

完全無料

登録料・月額料なし、完全無料で使い放題!

-

トレンドを聞いて学ぶ

年間1000本超の厳選セミナーに参加し放題!

-

興味関心のみ厳選

トピック(タグ)をフォローして自動収集!