スパイもサイバー空間に進出、数十億ドルの投資が無駄になる深刻事情

- ありがとうございます!

- いいね!した記事一覧をみる

安藤類央氏

事件は現場じゃない、サイバー空間で起きている!

近年、国内で多くの省庁や独立行政法人がサイバー攻撃の標的にされ、大きな被害を受けている。APT(Advanced Persistent Threat:高度標的型)攻撃は「サイバーエスピオナージ」の一環とみられており、その多くは国家組織レベルが関与していることも少なくない。サイバーエスピオナージは、古今東西を問わず世界各国で行われている。専門家の中にはサイバー空間を「(陸・海・空・宇宙に続く)第五の戦場」と位置付ける人もいる。

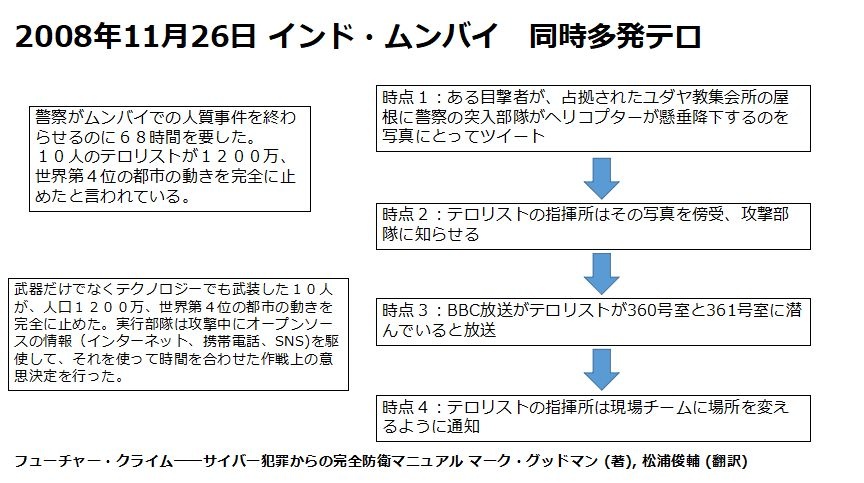

ただし、サイバー空間の“情報戦”は、必ずしも「国家 vs. 国家」とは限らない。実際に小グループが国家に攻撃した例は数多い。その1つが2008年にインド・ムンバイで発生した同時多発テロだ。

このときは武器だけでなく、テクノロジーで武装した10人の少集団が、人口1200万の都市の動きを完全にまひさせた。実行部隊は攻撃中にインターネット、携帯電話、SNSなどを駆使し犯行に及んだのである。安藤氏は「今後もこうした事件が多発すると考えて間違いありません」と警鐘を鳴らす。

・中国が仕掛ける「古来伝統の罠」

・オレオレ詐欺は福建マフィアが暗躍?

・ ロシア流ソーシャルエンジニアリング

中国が仕掛ける「古来伝統の罠」

安藤氏は、中国のハッカー集団によるサイバー攻撃の事例を紹介した。最近では企業側に警戒されないように、攻撃者も自然な形で攻撃をかけることが多くなった。その1つが「水飲み場攻撃」だ。対象者が習慣とする行動を調べ、偽サイトなどの罠を仕掛け、マルウェアに感染させて、機密情報を盗み出す手口である。「たとえば、米国の石油会社が狙われた事例では、ハッカーがSNSなどのオンライン活動を見て、標的の従業員の食事(デリバリー)を調べました。それを糸口に中華料理屋のオンラインメニューにマルウェアを仕掛け、企業に侵入するプログラムをダウンロードさせたのです」(安藤氏)

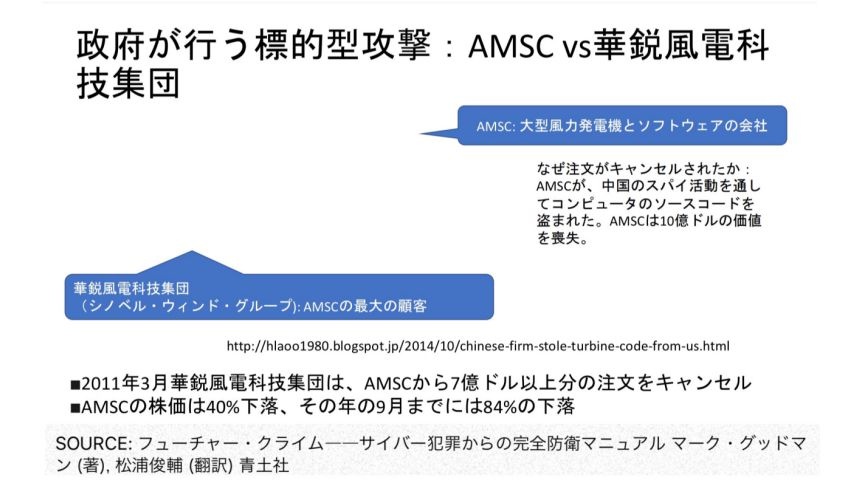

中国政府が行う標的型攻撃も多い。その代表例が大型風力発電のタービン・メーカーが受けたものだ。AMSC(American Superconductor)の最大顧客である華鋭風電科技集団(シノヴェル社)は、2011年に7憶ドル以上の注文をキャンセルした。その理由はAMSCがサイバー攻撃を受け、ソースコードを盗まれたからだ。しかし、その裏に中国政府のスパイが暗躍していたといわれている。

その手法はこうだ。

中国側は、ターゲットとなるAMSCのキーマンのSNSを監視した。彼の投稿を通じて生活パターンを認識し、自宅や移動、日課などを徹底的に調べた。彼がアジア系の女性を好むことも知った。

そこで中国は彼にコンタクトを取り、ヘッドハンティングを実施。条件として、北京に事務所を構え、好みの女性社員を用意し、ソースコードの対価として170万ドルを約束した。これにより華鋭風電科技集団は、重要ソースコードを提供させることに成功し、AMSCは10億ドルの知的財産を失った。

安藤氏は「エスピオナージといっても、結局は人間がやること。そのため動機付けになることは、おいしい食事、好みの人間、人の習性を利用した単純なものです」と指摘する。

オレオレ詐欺は福建マフィアが暗躍?

かつて日本で起きたサイバー犯罪では、SNSの乗っ取り詐欺が目立った。ユーザーのアカウントが乗っ取られると、ありえない割引率の偽ブランドの通販広告が友達にかってに宣伝される。もちろん購入手続きをしても商品は送られてこない。実は、これらの犯罪は中国の福建マフィアの犯行だとみられている。安藤氏は、「オレオレ詐欺や架空請求も福建マフィアが一枚かんでいます」と明かす。

「2005年ころから福建コールセンターが稼働し、電話役メンバーのアジトが作られました。詐欺グループが行う"飛ばし携帯電話"の代わりに、中国から荷電するようになり、実行犯が日本にいなくても犯罪が行われるようになりました」(安藤氏)

こういったサイバー犯罪はグループ単位で行われ、技術に詳しいエンジニアの「techie」(テッキー)と、悪意のあるプログラムを書く「corder」(コーダー)、そして非合法の金の運び屋である「mule」(ミュール)が分業しているという。これは万国で共通とのことだ。

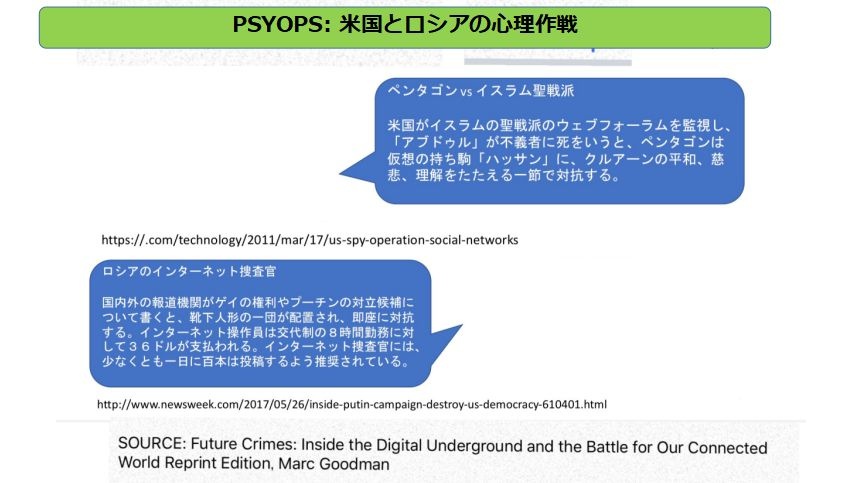

ロシア流ソーシャルエンジニアリング

マルウェアはハードやソフトウェアに直接感染しないと被害は広まらない。しかし空気感染(Contagion)という手法もある。安藤氏は「SNSなどによって、場の空気に毒されるように仕向ける情報戦です。それをうまく利用しているのがロシアです。ロシアはソーシャルエンジニアリングを駆使しており、ある意味では中国よりも恐ろしい存在です」と指摘する。ロシアは、国内外メディアに対して情報工作を行う。プーチンの対立候補や人権問題の記事が流れると、即座に対応する体制ができている。インターネット工作員は、8時間交代・24時間態勢で勤務し、1日に100本以上の記事やコメントを投稿し、その対価として36ドルが支払われているという。

サイバーエスピオナージを考えるうえで、コストパフォーマンスは忘れてはならない観点だ。

「中国は、サイバーエスピオナージで武器を安く作ることに成功しました。たとえば40億ドルの空母を撃沈できるミサイルを僅か数百万ドルで実現してしまった。まさに少ない投資で最大級の破壊力を得るという攻撃を実行したのです」(安藤氏)

武器に限らず、各国はそれぞれに技術、仕組み、産業、国家間のパートナーシップの強化など、あらゆる分野で国益を最大化するために産学官やそのほかのセクターに時間と資金を投下している。こうした投資がサイバーエスピオナージで無駄になる、横取りされることがすでに世界で起きている。企業、ビジネスパーソンは何ができるのか。それぞれの立場、それぞれのレイヤーでジブンゴトとして考えるべき時にきているのではないか。